Phishing é o ataque mais fácil de cair e nesta matéria a Interactiva ensinará você a identificar essa armadilha.

A velocidade que a internet proporciona é gigantesca, mas como em toda corrida é preciso ficar atento aos obstáculos a sua frente se não você cai.

Convenhamos hoje ninguém para para observar no que clica, quando vemos um botão proibido para menores de 18 ou digite seu e-mail e senha logo vamos colocando nossas informações, no automático.

Baseado nesse comportamento nasceu o golpe mais utilizado do planeta o famoso Phishing. A lógica costuma funcionar da seguinte forma: criminosos tentam a todo custo induzir a vítima a revelar suas informações como CPF, telefone, número do cartão, senhas etc.

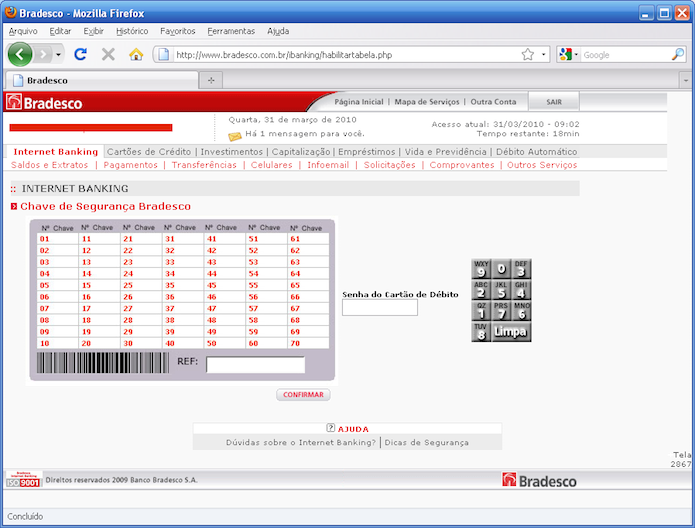

Quando falo a todo custo a premissa é verdadeira. Eles tem o trabalho de recriar uma página de banco, por exemplo. Então você usuário final, dono de empresas que utiliza a internet para proporcionar melhor atendimento para seu cliente pode está sendo fonte para esses criminosos a pegarem dados dos seus clientes ou até seus.

Como fugir do Phishing

Para não cair em armadilhas como essa, o internauta precisa estar muito atento ao que acessa e usar alguma ferramenta de segurança que tenha proteção contra phishing, no caso o Antivírus da Sophos. Só assim será possível escapar.

Mas caso você não consiga obter uma solução de internet como esta é possível fugir desse malware observando alguns pontos.

Preste bastante a atenção no tamanho do link. Se ele for longo demais use o truque da senha errada insira dados errados de forma proposital. Se o sistema aceitar o que você digitou, sem parar a navegação e não alertar sobre a senha errada, significa que você pode estar em um falso domínio e sendo vítima de uma tentativa de golpe.

Golpistas usam proxy

Todo cuidado sempre é pouco, pois basta apenas que um código malicioso simples seja executado no computador da vítima, para que o hacker obtenha o que quer ou prepare o caminho para isso. Esse código poderá, por exemplo, alterar as configurações do navegador de Internet e configurar o mesmo para usar o proxy definido pelo golpista. Pior, nesse tipo de fraude o proxy é configurado para entrar em ação somente nos sites dos bancos e, com isso, sites comuns não passam pelo intermediário, garantindo o acesso normal à web e a ilusão de que o usuário está navegando normalmente.

Quando o usuário acessa um site bancário, o proxy toma conta e em vez de direcionar o usuário ao site verdadeiro, ele envia uma página falsa ao navegador. Qualquer informação enviada ao site malicioso é repassada aos criminosos, que poderão realizar a fraude com os dados da vítima.

Como nessa situação não existe a necessidade de um código malicioso permanecer em execução no computador o tempo todo, não existe queda de desempenho perceptível. Em muitos casos, o código é executado a partir de applets Java colocados em sites legítimos. O usuário, que não desconfia do problema, aceita e a configuração é trocada com um único clique, daí a importância de estar sempre atento a toda e qualquer solicitação de autorização feita por aplicações no seu navegador.

Protocolo SSL auxilia contra ataques

Para ajudar na proteção contra golpes, os servidores e os navegadores da internet contam com o protocolo SSL (Secure Sockets Layer). Ele é ativado no momento em que o usuário começa acessar uma área segura do site (o navegador exibe um cadeado nessas áreas). A partir desse momento, o computador do usuário e o servidor utilizam um canal criptografado, de modo exclusivo para as comunicações privadas pela internet pública. Os servidores que fornecem essa proteção, possuem um certificado SSL, que consiste em um par de chaves, além de informações de identificação verificadas.

No momento em que um navegador da web aponta para um site protegido, o servidor compartilha a chave pública com o internauta para estabelecer um método de criptografia e uma chave de sessão única. O cliente confirma que reconhece o emissor do certificado SSL e que confia nele. Esse processo é chamado de “handshake de SSL” e inicia uma sessão segura que protege a privacidade e a integridade das mensagens.

Para que você não tenha todo esse trabalho utilize um anti malware de preferência da Sophos.

Fazemos uma excelente proposta para você. Ligue agora mesmo e fale com Robson: 3254-3014.